一、漏洞概述

|

|

|

||

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

util-linux是由 Linux 内核组织分发的标准包,util-linux软件包包含许多工具,能够执行各种任务,如文件和磁盘管理、性能监控等。

2024年3月29日,启明星辰VSRC监测到 Linux util-linux软件包中修复了WallEscape漏洞(CVE-2024-28085),目前该漏洞的细节及PoC已公开。

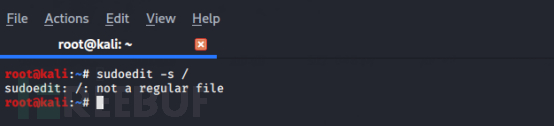

util-linux 版本2.40之前在wall命令中存在漏洞,由于在通过命令行参数处理输入时未正确过滤转义序列,如果mesg被设置为y并且wall被设置了setgid权限,则非特权用户可在其他用户终端上放置任意文本,比如在其他用户的终端上创建虚假的sudo提示符,并诱骗其输入密码,成功利用该漏洞可能导致信息泄露、帐户接管或权限提升等。

二、影响范围

util-linux 版本< 2.40

注:CentOS、RHEL、Fedora等发行版不易受该漏洞影响。Ubuntu 22.04 和 Debian Bookworm 上,wall 默认设置setgid,mesg 默认设置为 y,因此可能易受该漏洞影响。

三、安全措施

3.1 升级版本

目前该漏洞已经修复,受影响用户可升级到util-linux 版本2.40。

下载链接:https://github.com/util-linux/util-linux/releases/tag/v2.40

3.2 临时措施

管理员可以通过删除 wall 命令的特殊 setgid 权限或使用 “mesg n “命令禁用信息广播功能来降低风险,保持警惕并注意 Linux 终端中的异常行为。

3.3 通用建议

定期更新系统补丁,减少系统漏洞,提升服务器的安全性。

加强系统和网络的访问控制,修改防火墙策略,关闭非必要的应用端口或服务,减少将危险服务(如SSH、RDP等)暴露到公网,减少攻击面。

使用企业级安全产品,提升企业的网络安全性能。

加强系统用户和权限管理,启用多因素认证机制和最小权限原则,用户和软件权限应保持在最低限度。

启用强密码策略并设置为定期修改。

3.4 参考链接

https://people.rit.edu/sjf5462/6831711781/wall_2_27_2024.txt

https://mirrors.edge.kernel.org/pub/linux/utils/util-linux/v2.40/v2.40-ReleaseNotes

https://github.com/skyler-ferrante/CVE-2024-28085

© 版权声明

本站所有内容(包括但不限于文字、图片、视频等)均受到版权法保护,归作者所有,未经授权不得转载、复制或用于其他任何商业目的。 转载请注明出处,并保留原文链接。对于未经授权的使用,我们将保留追究法律责任的权利。

THE END

暂无评论内容