写在前面

本次测试仅供学习使用,如若非法他用,与本文作者无关,需自行负责!

漏洞描述

该漏洞的存在是由于Linux内核中某些*_OR_NULL指针类型的指针算法的可用性。本地用户可以运行特制的程序,最终以root权限执行任意代码,利用条件为低权限用户认证。

影响版本

linux内核 5.8 – 5.16

漏洞复现

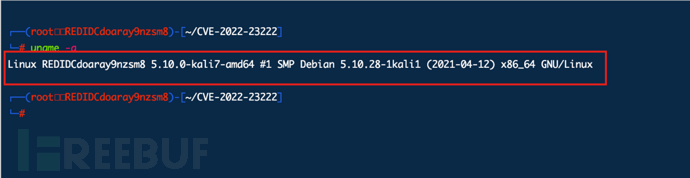

内核版本

1.github下载利用exp

git clone https://github.com/tr3ee/CVE-2022-23222.git

2.make进行编译

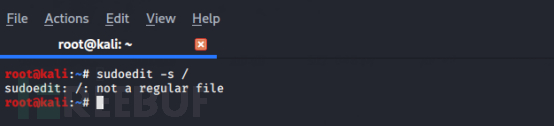

3.执行exp进行本地提权到root

普通用户权限

root权限

这里是github执行效果

修复建议

目前厂商已发布升级补丁以修复漏洞,更新到以下版本

linux内核 5.10.92 / 5.15.15 / 5.16.1,

补丁获取链接:

© 版权声明

本站所有内容(包括但不限于文字、图片、视频等)均受到版权法保护,归作者所有,未经授权不得转载、复制或用于其他任何商业目的。 转载请注明出处,并保留原文链接。对于未经授权的使用,我们将保留追究法律责任的权利。

THE END

暂无评论内容